¿Cuáles son las vulnerabilidades comunes en los sistemas de cámaras de seguridad?

Introducción: Sistemas de seguridad en riesgo

Los sistemas de cámaras de seguridad son esenciales para proteger negocios, hogares y espacios públicos. Sin embargo, incluso los sistemas más avanzados no son inmunes a las vulnerabilidades. Las ciberamenazas, los equipos obsoletos y las configuraciones inadecuadas pueden exponer estos sistemas a riesgos, socavando su propósito.

En este blog, exploraremos las vulnerabilidades más comunes en los sistemas de cámaras de seguridad , sus posibles consecuencias y estrategias prácticas para mitigar estos riesgos.

1. Contraseñas débiles y credenciales predeterminadas

El problema:

Muchas cámaras de seguridad se instalan con nombres de usuario y contraseñas predeterminados, fácilmente accesibles en línea. Las credenciales débiles o inalteradas hacen que estos sistemas sean muy vulnerables al acceso no autorizado.

Impacto:

-

Piratería informática: los intrusos pueden obtener acceso a transmisiones en vivo y material almacenado.

-

Violaciones de la privacidad: Los datos sensibles pueden quedar expuestos o ser utilizados indebidamente.

Ejemplo:

En 2021, más de 150.000 cámaras se vieron comprometidas debido a contraseñas débiles y configuraciones predeterminadas, lo que expuso imágenes de hospitales, escuelas y empresas.

Solución:

- Utilice contraseñas seguras y únicas para cada dispositivo.

- Habilite la autenticación de dos factores (2FA) para una capa adicional de seguridad.

2. Firmware y software obsoletos

El problema:

Los fabricantes publican periódicamente actualizaciones de firmware para corregir vulnerabilidades y mejorar la funcionalidad. Si no se instalan, los sistemas quedan expuestos a ataques.

Impacto:

-

Ataques cibernéticos: los piratas informáticos explotan vulnerabilidades conocidas en sistemas obsoletos.

-

Rendimiento reducido: los sistemas obsoletos pueden no funcionar de manera óptima.

Estadística: Los sistemas que utilizan firmware desactualizado tienen tres veces más probabilidades de ser blanco de ciberdelincuentes (Fuente: Symantec).

Solución:

- Compruebe e instale periódicamente las actualizaciones de firmware de los fabricantes.

- Habilite las actualizaciones automáticas siempre que sea posible.

3. Falta de cifrado

El problema:

Los ciberdelincuentes pueden interceptar la transmisión de datos no cifrados entre cámaras, sistemas de almacenamiento y dispositivos de monitoreo.

Impacto:

-

Robo de datos: Se pueden robar o alterar imágenes confidenciales.

-

Secuestro del sistema: los piratas informáticos pueden manipular feeds no cifrados.

Solución:

- Utilice sistemas que admitan el cifrado de extremo a extremo para la transmisión y el almacenamiento de datos.

- Asegúrese de que las conexiones HTTPS sean seguras para la monitorización remota.

4. Integración vulnerable de IoT

El problema:

Las cámaras de seguridad suelen formar parte de ecosistemas IoT más amplios, que pueden incluir control de acceso, alarmas y dispositivos inteligentes. Una brecha en un dispositivo puede comprometer todo el sistema.

Impacto:

-

Efecto cascada: las vulnerabilidades de un dispositivo pueden propagarse a otros en la red.

-

Control no autorizado: los piratas informáticos pueden obtener acceso a cerraduras o alarmas conectadas a IoT.

Ejemplo:

Un sistema de casa inteligente fue hackeado a través de una cámara de seguridad vulnerable, dando a los atacantes acceso a dispositivos conectados como cerraduras de puertas y luces.

Solución:

- Aísle los sistemas de cámaras de otros dispositivos IoT en redes separadas.

- Utilice firewalls para proteger los ecosistemas de IoT.

5. Mala seguridad física

El problema:

La manipulación física de las cámaras o del hardware relacionado puede alterar los sistemas de seguridad.

Impacto:

-

Cámaras deshabilitadas: los intrusos pueden deshabilitar o reposicionar físicamente las cámaras.

-

Robo de dispositivos: las cámaras o dispositivos de almacenamiento robados pueden exponer datos confidenciales.

Solución:

- Instale cámaras en carcasas a prueba de manipulaciones y en lugares seguros.

- Utilice el almacenamiento en la nube de respaldo para evitar la pérdida de datos en caso de robo del dispositivo.

6. Seguridad de red insuficiente

El problema:

Las cámaras conectadas a redes no seguras son blancos fáciles para los piratas informáticos.

Impacto:

-

Acceso no autorizado: los piratas informáticos pueden infiltrarse en el sistema de la cámara a través de la red.

-

Compromiso de la red: un sistema de cámara pirateado puede servir como puerta de entrada a otros dispositivos.

Solución:

- Utilice redes privadas y seguras con contraseñas y firewalls seguros.

- Deshabilite los puertos y protocolos no utilizados para reducir las superficies de ataque.

7. Normativas de privacidad ignoradas

El problema:

El incumplimiento de las leyes y regulaciones de privacidad puede generar consecuencias legales y financieras.

Impacto:

-

Multas y sanciones: el incumplimiento de leyes como GDPR o CCPA puede resultar en fuertes multas.

-

Daño a la reputación: el mal uso o manejo de los datos de vigilancia puede erosionar la confianza del cliente.

Solución:

- Garantizar el cumplimiento de las leyes de privacidad locales e internacionales.

- Utilice un almacenamiento seguro y encriptado para las imágenes a fin de proteger la integridad de los datos.

8. Controles de acceso limitado

El problema:

Los controles de acceso configurados incorrectamente pueden permitir que personal no autorizado vea, modifique o elimine imágenes.

Impacto:

-

Pérdida de datos: usuarios no autorizados pueden eliminar material importante.

-

Uso indebido: se puede acceder a material confidencial y compartirlo sin permiso.

Solución:

- Asignar permisos de acceso basados en roles (Control de acceso basado en roles - RBAC).

- Revise y actualice periódicamente los permisos de acceso.

9. Falta de redundancia

El problema:

Muchos sistemas carecen de medidas de respaldo o redundancia, lo que provoca pérdida de datos durante fallas del sistema.

Impacto:

-

Incidentes no grabados: Es posible que se pierdan imágenes importantes debido a fallas de hardware o de energía.

-

Tiempo de inactividad: restaurar los sistemas puede llevar tiempo y dejar brechas en la seguridad.

Solución:

- Utilice almacenamiento en la nube o copias de seguridad externas para redundancia.

- Invierta en sistemas de alimentación ininterrumpida (UPS) para mantener los sistemas en funcionamiento durante los cortes.

Tabla comparativa: vulnerabilidades comunes y soluciones

| Vulnerabilidad

|

Impacto

|

Solución

|

| Contraseñas débiles |

Acceso no autorizado |

Utilice contraseñas seguras y habilite la autenticación de dos factores |

| Firmware desactualizado |

Explotación de fallas conocidas |

Actualizaciones periódicas |

| Falta de cifrado |

Robo de datos, secuestro de sistemas |

Cifrado de extremo a extremo |

| Integración deficiente del IoT |

Infracciones en todo el sistema |

Aislar redes, utilizar firewalls |

| Manipulación física |

Cámaras desactivadas, robo de datos |

Carcasas a prueba de manipulaciones, almacenamiento en la nube |

Conclusión: Cómo proteger su sistema de seguridad

Si bien los sistemas de cámaras de seguridad son esenciales para la protección, sus vulnerabilidades pueden convertirse en riesgos si no se abordan. Al implementar buenas prácticas como contraseñas seguras, actualizaciones periódicas y un cifrado robusto, las empresas pueden reducir significativamente los riesgos y garantizar que sus sistemas funcionen de forma segura y eficiente.

¿Está listo para fortalecer su sistema de cámaras de seguridad?

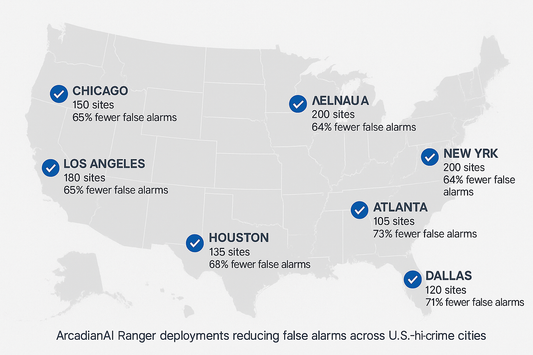

👉 Comuníquese con Arcadian .ai hoy mismo para explorar soluciones basadas en IA e independientes de la cámara, diseñadas para mantener su negocio seguro.

Visítanos en las redes sociales

💼 LinkedIn

🌐 Facebook

📸 Instagram

🎥 YouTube

🎬 TikTok

🐦 X