La division cybernétique du FBI émet un avertissement alarmant : un cheval de Troie d'accès à distance (RAT) exploite les enregistreurs numériques de marque chinoise ; les entreprises risquent des violations catastrophiques.

Vous avez des enregistreurs numériques ? Les cybercriminels frappent déjà à la porte. Agissez maintenant. En septembre, l'Agence nationale de sécurité (NSA), en collaboration avec le FBI, la Cyber National Mission Force (CNMF) du Cyber Command américain et des alliés internationaux, a déterminé que des cyberacteurs liés à la République populaire...

Vous avez des enregistreurs numériques ? Les cybercriminels frappent déjà à la porte. Agissez maintenant.

En septembre, l'Agence nationale de sécurité (NSA), en collaboration avec le FBI, la Cyber National Mission Force (CNMF) du Cyber Command américain et des alliés internationaux, a déterminé que des cyberacteurs liés à la République populaire de Chine (RPC) avaient établi un réseau de nœuds compromis, appelé « botnet », destiné à des activités malveillantes. Grâce à ces botnets, les pirates ont compromis des milliers d'appareils connectés à Internet, notamment des routeurs de petites entreprises et de bureaux à domicile (SOHO), des pare-feu, des stockages en réseau (NAS) et des objets connectés.

Le La division cybernétique du Federal Bureau of Investigation (FBI) a lancé un avertissement sévère aux entreprises et aux organisations du monde entier : un cheval de Troie d'accès à distance sophistiqué (RAT) connu sous le nom de HiatusRAT exploite les vulnérabilités des webcams et enregistreurs numériques de marques chinoises. Cette campagne de malwares malveillants souligne l'augmentation des menaces de cybersécurité ciblant les dispositifs de vidéosurveillance, exposant de nombreuses entreprises à des violations de données et à des perturbations opérationnelles potentielles.

La menace HiatusRAT : ce que vous devez savoir

HiatusRAT n'est pas un malware ordinaire. Depuis son apparition en Juillet 2022 : ce cheval de Troie est devenu un outil extrêmement polyvalent pour les cybercriminels, capable de contrôler des appareils à distance, de voler des données et d'exécuter des opérations de reconnaissance secrètes. Initialement, le malware ciblait des périphériques réseau obsolètes, mais sa dernière version révèle une ambition plus large.

Dans un Campagne de mars 2024 , HiatusRAT a étendu sa portée, en scannant les appareils IoT dans des pays comme le États-Unis, Canada, Australie, Nouvelle-Zélande et Royaume-Uni . Parmi ses principales cibles figurent les webcams et les enregistreurs numériques fabriqués par des marques chinoises populaires. Xiongmai et Hikvision .

Quels sont les enjeux ?

Les capacités de HiatusRAT vont bien au-delà du simple piratage d'appareils. Des campagnes récentes démontrent son utilisation pour la reconnaissance d'infrastructures américaines critiques, notamment de serveurs traitant des propositions de contrats de défense sensibles. Cela met en évidence le potentiel de perturbations à grande échelle, non seulement pour les entreprises privées, mais aussi pour la sécurité nationale.

Comment ça marche

Les attaquants exploitent vulnérabilités critiques Avec une précision redoutable, il perce les défenses comme si elles n'existaient pas. Les principales vulnérabilités exploitées incluent :

- CVE-2017-7921

- CVE-2018-9995

- CVE-2020-25078

- CVE-2021-33044

- CVE-2021-36260

Armé d'outils comme Ingram , un outil de numérisation de webcam accessible au public trouvé sur GitHub et Medusa , une arme de piratage de mots de passe par force brute, cible sans relâche ces attaquants. Un micrologiciel obsolète et des mots de passe par défaut faibles ne sont pas seulement des erreurs de sécurité, mais aussi une menace. porte ouverte , permettant aux pirates de pénétrer dans vos systèmes sans être inquiétés.

Une fois qu'ils sont à l'intérieur, HiatusRAT devient un prédateur dans votre réseau , prenant discrètement le contrôle de vos appareils. Ce malware ne se contente pas de voler des données sensibles : il s'implante dans votre infrastructure , transformant vos systèmes en tremplin pour de nouvelles attaques. Votre réseau, vos opérations et vos données deviennent leur terrain de jeu, et plus la faille passe inaperçue, plus les conséquences sont dévastatrices.

Pourquoi c'est important : le danger qui se cache à la vue de tous

Les appareils IoT comme les webcams et les DVR sont les maillons faibles silencieux en cybersécurité, souvent négligés mais essentiels à la protection des espaces physiques et numériques. Une fois compromis, ces appareils deviennent terrains de jeu cybercriminels , exposant des données sensibles et fournissant aux attaquants un porte arrière pour infiltrer et compromettre l'ensemble de votre réseau.

HiatusRAT exploite cette complaisance. Sa capacité à exploiter les vulnérabilités des appareils chinois largement utilisés, comme Xiongmai et Hikvision constitue un rappel glaçant de l'exposition réelle des entreprises. Ces appareils, déployés dans des milliers d'organisations à travers le monde, sont plus que de simples outils : ils sont points d'entrée non protégés pour des cyberattaques qui peuvent devenir incontrôlables.

Ce n’est pas seulement un « risque » ou une « possibilité » – c’est un Danger clair et réel . Le FBI a tiré la sonnette d'alarme : les cybercriminels exploitent déjà ces vulnérabilités avec une efficacité redoutable. Ne pas agir maintenant ne met pas seulement vos données en danger, mais met également en péril l'ensemble de votre entreprise et de votre réputation.

Agissez maintenant

Le FBI exhorte vivement toutes les entreprises et organisations, quelle que soit leur taille, à agir immédiatement. Si vous détectez des signes de compromission ou remarquez une activité inhabituelle sur votre appareil, signalez-le sans délai à votre bureau local du FBI ou au Centre de plaintes du FBI sur la cybercriminalité ( IC3.gov ) .

Le Campagne HiatusRAT Il s'agit d'un signal d'alarme crucial pour les entreprises utilisant des dispositifs de sécurité de marque chinoise. Les cybercriminels exploitent des vulnérabilités connues et, sans mesures proactives, vos systèmes et vos données sensibles sont menacés. Pour contrer cette menace, il faut des mesures de sécurité robustes et des plateformes fiables conçues pour contrer ces attaques sophistiquées.

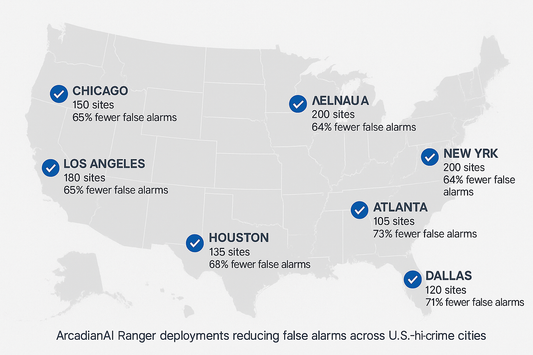

À Chez ArcadianAI , nous ne nous contentons pas de prioriser la sécurité : nous la redéfinissons. Propulsé par Amazon AWS Cloud , approuvé par Agences de défense et gouvernementales américaines , notre plateforme utilise des protocoles de pointe tels que cryptage AES-256 et le dernier Normes TLS , offrant une protection complète de bout en bout pour vos données, en transit, au sein des réseaux et stockées en toute sécurité dans le cloud.

Même si vos systèmes s'appuient sur des ressources vulnérables DVR de marque chinoise ou des appareils hérités, ArcadianAI s'intègre parfaitement, renforçant votre infrastructure contre l'exploitation. Protection 100 % garantie , détection avancée des menaces et surveillance continue, nous défendons activement votre entreprise contre les cybermenaces les plus sophistiquées et les plus évolutives.

Notre plateforme ne se contente pas de protéger, elle assure la pérennité de vos activités. Nous proposons des défenses robustes pour les secteurs critiques en matière de conformité, ainsi que des solutions évolutives qui s'adaptent à vos besoins croissants. Avec ArcadianAI, votre entreprise reste résiliente, vos données restent intactes et votre réputation est préservée. 🛡 Découvrez la démo dès aujourd'hui.

Source - https://www.ic3.gov/CSA/2024/241216.pdf

Il ne faut pas relâcher nos efforts. Prenez les mesures nécessaires pour sécuriser vos systèmes, protéger vos données critiques et protéger votre organisation contre les cybermenaces en constante évolution.

Security is like insurance—until you need it, you don’t think about it.

But when something goes wrong? Break-ins, theft, liability claims—suddenly, it’s all you think about.

ArcadianAI upgrades your security to the AI era—no new hardware, no sky-high costs, just smart protection that works.

→ Stop security incidents before they happen

→ Cut security costs without cutting corners

→ Run your business without the worry

Because the best security isn’t reactive—it’s proactive.